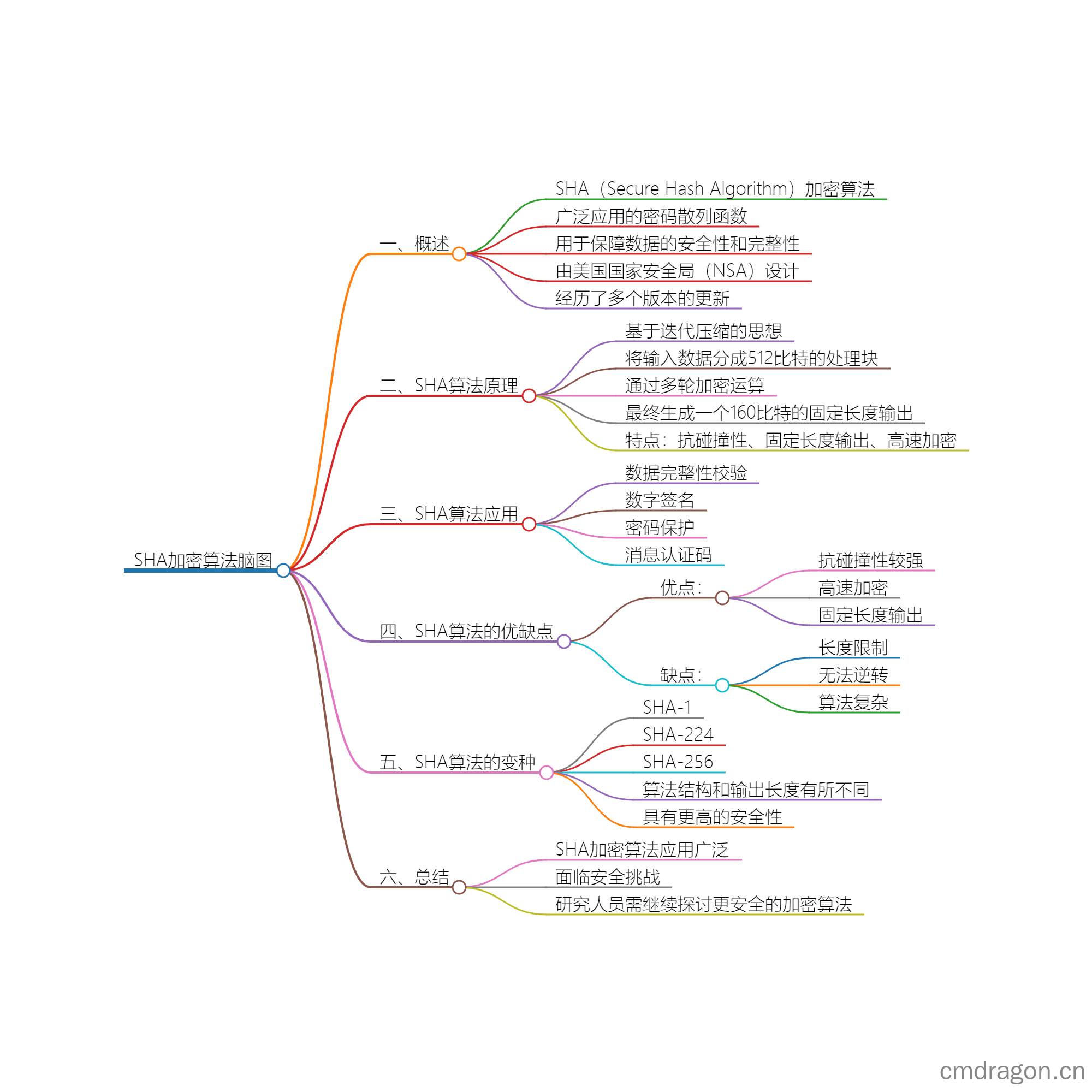

关于Secure Hash Algorithm加密算法

一、概述

SHA(Secure Hash Algorithm)加密算法是一种广泛应用的密码散列函数,由美国国家安全局(NSA)设计,用于保障数据的安全性和完整性。SHA算法经历了多个版本的更新,目前主要应用于各种网络安全和数据加密领域。

SHA在线加密 | 一个覆盖广泛主题工具的高效在线平台(amd794.com)

二、SHA算法原理

SHA算法基于迭代压缩的思想,将输入数据分成512比特的处理块,通过多轮加密运算,最终生成一个160比特的固定长度输出。SHA算法的主要特点如下:

抗碰撞性:SHA算法具有较强的抗碰撞性,难以找到两个不同的输入数据生成相同的输出值。

固定长度输出:SHA算法生成的输出长度固定为160比特,便于数据存储和传输。

高速加密:SHA算法具有较高的加密速度,适用于实时加密场景。

三、SHA算法应用

数据完整性校验:SHA算法常用于保障数据的完整性,例如在文件传输、数据库备份等场景,通过对比数据的SHA值,判断数据是否被篡改。

数字签名:SHA算法与公钥加密算法(如RSA)结合,可用于实现数字签名,确保数据来源的真实性和完整性。

密码保护:SHA算法可作为密码保护方案的一部分,对用户密码进行加密存储,提高安全性。

消息认证码:SHA算法可用于生成消息认证码,验证消息的完整性和来源。

四、SHA算法的优缺点

优点:

抗碰撞性较强:SHA算法具有较高的抗碰撞性,难以被破解。

高速加密:SHA算法的加密速度较快,适用于大规模数据处理。

固定长度输出:SHA算法生成的输出长度固定,便于数据处理和传输。

缺点:

长度限制:SHA算法对输入数据的长度有限制,不适用于处理超过2^64比特的数据。

无法逆转:SHA算法为单向加密,无法还原原始数据。

算法复杂:SHA算法的实现较为复杂,对计算资源有一定要求。

五、SHA算法的变种

随着网络安全技术的发展,针对SHA算法的攻击手段逐渐增多。为了应对这些攻击,SHA算法经历了多个版本的更新,包括SHA-1、SHA-224、SHA-256等。这些变种在算法结构和输出长度上有所不同,具有更高的安全性。

六、总结

SHA加密算法作为一种安全的散列函数,广泛应用于数据完整性校验、数字签名、密码保护等领域。然而,随着数据规模的不断扩大和攻击技术的演变,SHA算法的安全性也面临挑战。在未来,研究人员还需继续探讨更为安全可靠的加密算法,以保障网络数据的安全。