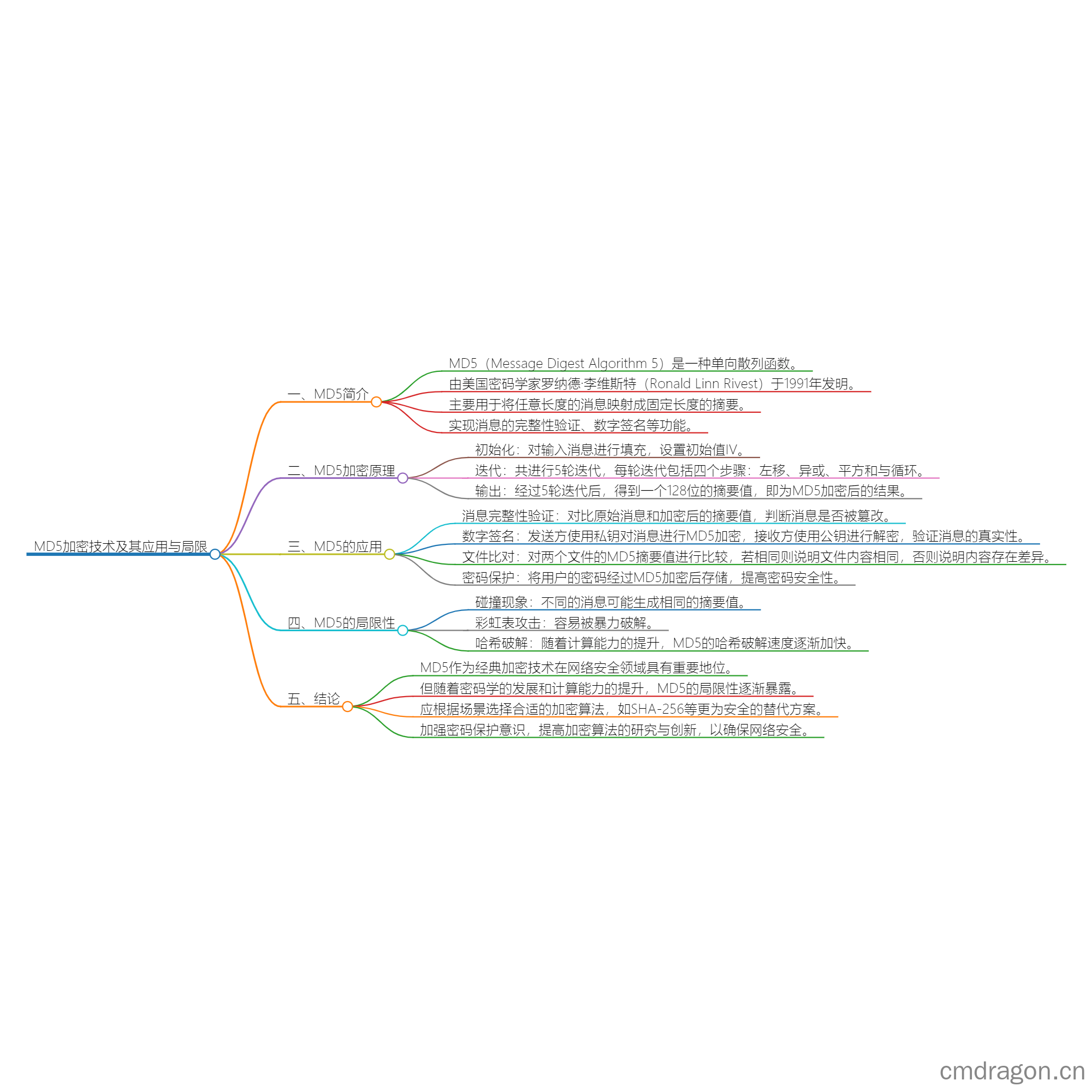

深入了解MD5加密技术及其应用与局限

一、MD5简介

MD5(Message Digest Algorithm 5)是一种单向散列函数,由美国密码学家罗纳德·李维斯特(Ronald Linn Rivest)于1991年发明。它主要用于将任意长度的消息映射成固定长度的摘要,从而实现消息的完整性验证、数字签名等功能。MD5加密技术在我国网络安全领域有着广泛的应用,但近年来也暴露出一定的局限性。

MD5在线加密 – 一个覆盖广泛主题工具的高效在线平台(amd794.com)

二、MD5加密原理

MD5加密过程可以分为三个阶段:初始化、迭代和输出。

- 初始化:首先对输入消息进行填充,使其长度满足要求。然后设置一个初始值IV,作为计算的起点。

- 迭代:MD5算法共进行5轮迭代,每轮迭代包括四个步骤,分别为:左移、异或、平方和与循环。迭代过程中,上一轮的输出值与一个固定的子密钥进行异或操作,再作为下一轮的输入。

- 输出:经过5轮迭代后,得到一个128位的摘要值,即为MD5加密后的结果。

三、MD5的应用

- 消息完整性验证:通过对比原始消息和加密后的摘要值,可以判断消息在传输过程中是否被篡改。

- 数字签名:在数字签名应用中,发送方使用私钥对消息进行MD5加密,接收方使用公钥进行解密,从而验证消息的真实性。

- 文件比对:在文件比对场景中,对两个文件的MD5摘要值进行比较,若相同则说明文件内容相同,否则说明内容存在差异。

- 密码保护:将用户的密码经过MD5加密后存储,提高密码安全性。

四、MD5的局限性

尽管MD5在我国网络安全领域有着广泛的应用,但随着密码学的发展,其局限性也逐渐暴露出来。

- 碰撞现象:MD5存在较高的碰撞概率,即不同的消息可能生成相同的摘要值。这使得MD5在某些场景下无法确保消息的唯一性。

- 彩虹表攻击:由于MD5加密后的摘要值长度较短,容易被暴力破解。攻击者可以通过彩虹表技术,将明文映射到加密后的摘要值,从而破解密码。

- 哈希破解:随着计算能力的提升,MD5的哈希破解速度逐渐加快。攻击者可以通过穷举法,找到相同的摘要值对应的明文。

五、结论

MD5作为一种经典的加密技术,在我国网络安全领域具有重要地位。然而,随着密码学的发展和计算能力的提升,MD5的局限性逐渐暴露。因此,在实际应用中,应根据场景选择合适的加密算法,如SHA-256等更为安全的替代方案。同时,加强密码保护意识,提高加密算法的研究与创新,以确保网络安全。