FastAPI权限迷宫:RBAC与多层级依赖的魔法通关秘籍

扫描二维码

关注或者微信搜一搜:编程智域 前端至全栈交流与成长

探索数千个预构建的 AI 应用,开启你的下一个伟大创意:https://tools.cmdragon.cn/

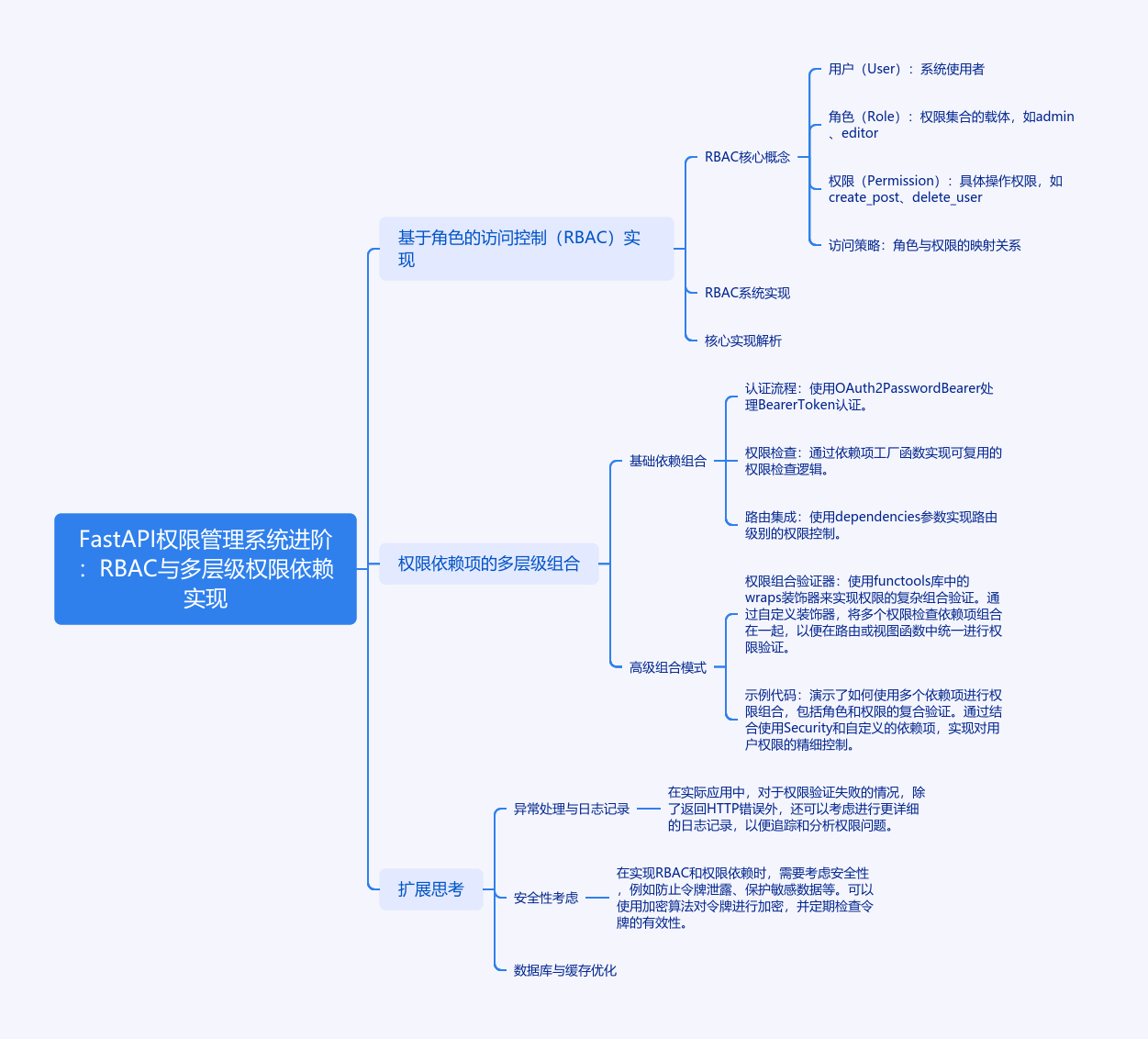

一、FastAPI权限管理系统进阶:RBAC与多层级权限依赖实现

1. 基于角色的访问控制(RBAC)实现

1.1 RBAC核心概念

RBAC(Role-Based Access Control)通过角色作为权限分配的中间层,实现用户与权限的解耦。其核心要素包括:

- 用户(User):系统使用者

- 角色(Role):权限集合的载体(如admin、editor)

- 权限(Permission):具体操作权限(如create_post、delete_user)

- 访问策略:角色与权限的映射关系

1 | # 权限模型定义 |

1.2 实现RBAC系统

完整RBAC实现示例(需安装依赖:fastapi==0.68.0, pydantic==1.10.7):

1 | from fastapi import FastAPI, Depends, HTTPException, status |

1.3 关键实现解析

- 认证流程:OAuth2PasswordBearer处理Bearer Token认证

- 权限检查:通过依赖项工厂函数实现可复用的权限检查逻辑

- 路由集成:使用dependencies参数实现路由级别的权限控制

2. 权限依赖项的多层级组合

2.1 基础依赖组合

1 | # 组合多个权限检查 |

2.2 高级组合模式

1 | # 权限组合验证器 |

3. 课后Quiz

问题1:当用户同时需要满足多个角色时,应该如何设计权限验证?

答案:使用Security依赖项组合,或创建组合验证函数检查所有角色是否存在

问题2:如何实现动态权限加载?

答案:通过数据库查询用户权限,使用Depends动态加载权限列表进行验证

4. 常见报错解决方案

报错1:HTTP 403 Forbidden

- 原因:权限验证未通过

- 解决:检查用户权限分配,确认路由要求的权限是否包含在用户权限集中

报错2:HTTP 401 Unauthorized

- 原因:认证信息缺失或无效

- 解决:检查请求头是否包含正确格式的Authorization头,验证token有效性

预防建议:

- 使用中间件统一处理认证异常

- 实现详细的权限日志记录

- 采用单元测试验证权限配置

5. 开发环境配置

1 | # 安装依赖 |

通过本文实现的RBAC系统,开发者可以灵活地管理用户权限,通过组合依赖项实现复杂的权限验证逻辑。建议结合具体业务需求扩展权限模型,并定期进行权限审计确保系统安全。

余下文章内容请点击跳转至 个人博客页面 或者 扫码关注或者微信搜一搜:编程智域 前端至全栈交流与成长,阅读完整的文章:

往期文章归档:

- JWT令牌:从身份证到代码防伪的奇妙之旅 | cmdragon’s Blog

- FastAPI安全认证:从密码到令牌的魔法之旅 | cmdragon’s Blog

- 密码哈希:Bcrypt的魔法与盐值的秘密 | cmdragon’s Blog

- 用户认证的魔法配方:从模型设计到密码安全的奇幻之旅 | cmdragon’s Blog

- FastAPI安全门神:OAuth2PasswordBearer的奇妙冒险 | cmdragon’s Blog

- OAuth2密码模式:信任的甜蜜陷阱与安全指南 | cmdragon’s Blog

- API安全大揭秘:认证与授权的双面舞会 | cmdragon’s Blog

- 异步日志监控:FastAPI与MongoDB的高效整合之道 | cmdragon’s Blog

- FastAPI与MongoDB分片集群:异步数据路由与聚合优化 | cmdragon’s Blog

- FastAPI与MongoDB Change Stream的实时数据交响曲 | cmdragon’s Blog

- 地理空间索引:解锁日志分析中的位置智慧 | cmdragon’s Blog

- 异步之舞:FastAPI与MongoDB的极致性能优化之旅 | cmdragon’s Blog

- 异步日志分析:MongoDB与FastAPI的高效存储揭秘 | cmdragon’s Blog

- MongoDB索引优化的艺术:从基础原理到性能调优实战 | cmdragon’s Blog

- 解锁FastAPI与MongoDB聚合管道的性能奥秘 | cmdragon’s Blog

- 异步之舞:Motor驱动与MongoDB的CRUD交响曲 | cmdragon’s Blog

- 异步之舞:FastAPI与MongoDB的深度协奏 | cmdragon’s Blog

- 数据库迁移的艺术:FastAPI生产环境中的灰度发布与回滚策略 | cmdragon’s Blog

- 数据库迁移的艺术:团队协作中的冲突预防与解决之道 | cmdragon’s Blog

- 驾驭FastAPI多数据库:从读写分离到跨库事务的艺术 | cmdragon’s Blog

- 数据库事务隔离与Alembic数据恢复的实战艺术 | cmdragon’s Blog

- FastAPI与Alembic:数据库迁移的隐秘艺术 | cmdragon’s Blog

- 飞行中的引擎更换:生产环境数据库迁移的艺术与科学 | cmdragon’s Blog

- Alembic迁移脚本冲突的智能检测与优雅合并之道 | cmdragon’s Blog

- 多数据库迁移的艺术:Alembic在复杂环境中的精妙应用 | cmdragon’s Blog

- 数据库事务回滚:FastAPI中的存档与读档大法 | cmdragon’s Blog

- Alembic迁移脚本:让数据库变身时间旅行者 | cmdragon’s Blog

- 数据库连接池:从银行柜台到代码世界的奇妙旅程 | cmdragon’s Blog

- 点赞背后的技术大冒险:分布式事务与SAGA模式 | cmdragon’s Blog

- N+1查询:数据库性能的隐形杀手与终极拯救指南 | cmdragon’s Blog

- FastAPI与Tortoise-ORM开发的神奇之旅 | cmdragon’s Blog

- DDD分层设计与异步职责划分:让你的代码不再“异步”混乱 | cmdragon’s Blog

- 异步数据库事务锁:电商库存扣减的防超卖秘籍 | cmdragon’s Blog

- FastAPI中的复杂查询与原子更新指南 | cmdragon’s Blog

- 深入解析Tortoise-ORM关系型字段与异步查询 | cmdragon’s Blog

- XML Sitemap