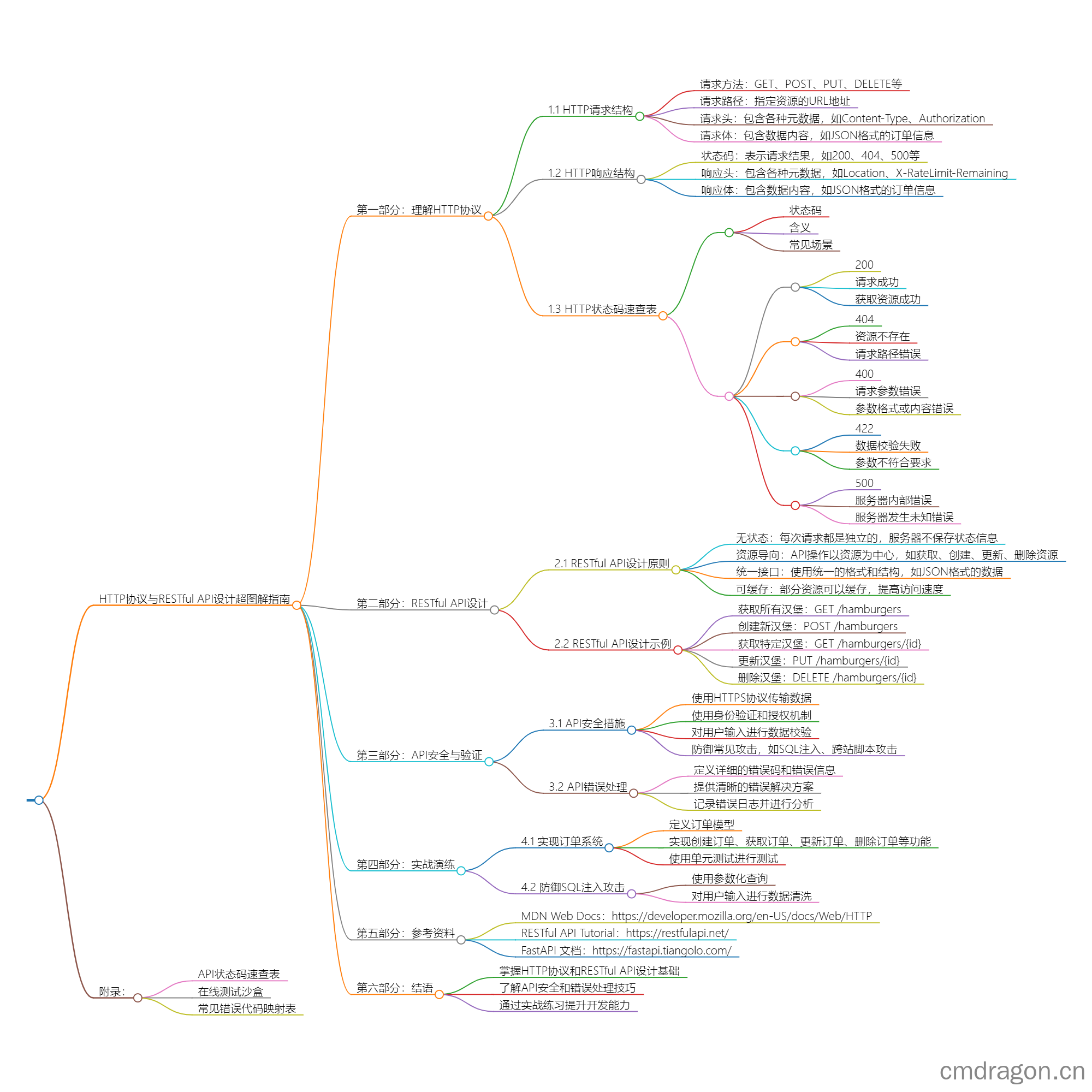

从零构建你的第一个RESTful API:HTTP协议与API设计超图解指南 🌐

扫描二维码关注或者微信搜一搜:编程智域 前端至全栈交流与成长

🍔 本文通过开汉堡店的趣味比喻,零基础讲解HTTP协议与RESTful API设计。你将:

- 用快递盒理解HTTP请求/响应的状态码/Header/Body

- 通过5个汉堡店API案例掌握RESTful设计精髓

- 亲手实现带验证的API(代码可直接复制运行)

- 获得错误调试锦囊(含422等9种常见错误解决方案)

第一章:3分钟理解HTTP协议(快递员视角)

1.1 快递单号:HTTP请求结构

1 | POST /orders HTTP/1.1 📦 寄件动作 |

1.2 物流追踪:HTTP响应结构

1 | 201 Created ✅ 签收成功 |

1.3 快递状态码速查表

| 状态码 | 比喻 | 常见场景 |

|---|---|---|

| 200 | 包裹完好送达 | 成功获取资源 |

| 404 | 收件地址不存在 | 请求路径错误 |

| 422 | 包裹内容不符合要求 | 参数校验失败 |

第二章:RESTful设计就像开餐厅 🍽️

2.1 餐厅四大基础服务(对应HTTP方法)

1 | GET / 菜单 # 查看菜单 |

2.2 第一个RESTful API:汉堡店系统

1 | from fastapi import FastAPI |

第三章:API安全与验证 🔐

3.1 必填参数验证(防止瞎填单)

1 | from pydantic import BaseModel |

3.2 常见错误诊疗室

问题:为什么返回422错误?

- 检查是否忘记写

price字段 - 查看价格是否是负数

- 确认请求头包含

Content-Type: application/json

第四章:课后实战工坊 🛠️

任务1:实现订单系统

1 | # 你的代码在这里! |

任务2:防御披萨注入攻击

1 | # 危险代码(可被SQL注入) |

结语

通过这份指南,你已掌握HTTP协议的核心机制与RESTful API设计精髓。现在打开VS Code,用python -m uvicorn main:app --reload

启动你的第一个API吧!遇到问题随时回来看错误锦囊,编程就像做汉堡,多练习才能成为大厨 👨🍳

余下文章内容请点击跳转至 个人博客页面 或者 扫码关注或者微信搜一搜:编程智域 前端至全栈交流与成长,阅读完整的文章:

往期文章归档:

- Python异步编程进阶指南:破解高并发系统的七重封印 | cmdragon’s Blog

- Python异步编程终极指南:用协程与事件循环重构你的高并发系统 | cmdragon’s Blog

- Python类型提示完全指南:用类型安全重构你的代码,提升10倍开发效率 | cmdragon’s Blog

- 三大平台云数据库生态服务对决 | cmdragon’s Blog

- 分布式数据库解析 | cmdragon’s Blog

- 深入解析NoSQL数据库:从文档存储到图数据库的全场景实践 | cmdragon’s Blog

- 数据库审计与智能监控:从日志分析到异常检测 | cmdragon’s Blog

- 数据库加密全解析:从传输到存储的安全实践 | cmdragon’s Blog

- 数据库安全实战:访问控制与行级权限管理 | cmdragon’s Blog

- 数据库扩展之道:分区、分片与大表优化实战 | cmdragon’s Blog

- 查询优化:提升数据库性能的实用技巧 | cmdragon’s Blog

- 性能优化与调优:全面解析数据库索引 | cmdragon’s Blog

- 存储过程与触发器:提高数据库性能与安全性的利器 | cmdragon’s Blog

- 数据操作与事务:确保数据一致性的关键 | cmdragon’s Blog

- 深入掌握 SQL 深度应用:复杂查询的艺术与技巧 | cmdragon’s Blog

- 彻底理解数据库设计原则:生命周期、约束与反范式的应用 | cmdragon’s Blog

- 深入剖析实体-关系模型(ER 图):理论与实践全解析 | cmdragon’s Blog

- 数据库范式详解:从第一范式到第五范式 | cmdragon’s Blog

- PostgreSQL:数据库迁移与版本控制 | cmdragon’s Blog

- Node.js 与 PostgreSQL 集成:深入 pg 模块的应用与实践 | cmdragon’s Blog

- Python 与 PostgreSQL 集成:深入 psycopg2 的应用与实践 | cmdragon’s Blog

- 应用中的 PostgreSQL项目案例 | cmdragon’s Blog

- 数据库安全管理中的权限控制:保护数据资产的关键措施 | cmdragon’s Blog

- 数据库安全管理中的用户和角色管理:打造安全高效的数据环境 | cmdragon’s Blog

- 数据库查询优化:提升性能的关键实践 | cmdragon’s Blog

- 数据库物理备份:保障数据完整性和业务连续性的关键策略 | cmdragon’s Blog

- PostgreSQL 数据备份与恢复:掌握 pg_dump 和 pg_restore 的最佳实践 | cmdragon’s Blog

- 索引的性能影响:优化数据库查询与存储的关键 | cmdragon’s Blog

- 深入探讨数据库索引类型:B-tree、Hash、GIN与GiST的对比与应用 | cmdragon’s Blog

- 深入探讨触发器的创建与应用:数据库自动化管理的强大工具 | cmdragon’s Blog

- 深入探讨存储过程的创建与应用:提高数据库管理效率的关键工具 | cmdragon’s Blog

- 深入探讨视图更新:提升数据库灵活性的关键技术 | cmdragon’s Blog

- 深入理解视图的创建与删除:数据库管理中的高级功能 | cmdragon’s Blog

- 深入理解检查约束:确保数据质量的重要工具 | cmdragon’s Blog

- 深入理解第一范式(1NF):数据库设计中的基础与实践 | cmdragon’s Blog